Como comenté ayer, y como observarán los asíduos, hemos cambiado la web. Pero el cambio ha sido mas profundo que todo eso.

En realidad hemos cambiado el blog, la web, el alojamiento, y alguna cosa mas. Y todavía faltan detalles.

Y ha sido menos traumático de lo que cabía esperar. Mas o menos ha sido así.

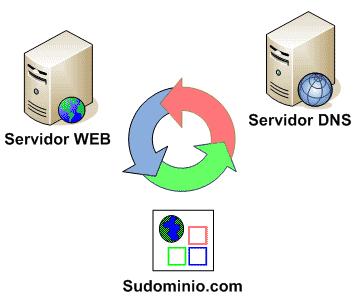

Contratamos un nuevo alojamiento con Bluehost , (con el que estábamos probando con otros dominios), mucho mas espacio en servidor, transferencia de 3 TB mensuales, y un montón de cosas mas. La semana pasada comenzamos a migrar el blog, y los posts que estaban almacenados. Cuando nos pareció que todo estaba bien, venía lo mas complicado, migrar cuentas de correo, cambiar los DNS, etc.

Pensamos que era conveniente hacerlo por la noche para perder el mínimo de correos, visitas y que, de paso, se actualizasen correctamente los DNS. Asi que el lunes por la noche (podíamos haberlo hecho en fin de semana, pero no lo creímos tan crítico) cambiamos los DNS, y esperamos a ver que pasaba.

A eso de las 12 y media (un par de horas después del cambio) dejó de verse la web antigua, y tampoco se veía la nueva, y así fue durante unas horas. Pero a las 7 de la mañana empezó a verse el dominio nuevo. Comenzamos a crear las nuevas cuentas de correo, e inmediatamente los correos llegaban bien.

Quedaban algunos detalles peliagudos, uno de ellos era direccionar los enlaces que antes apuntaban a camyna.com/wordpress a solo camyna.com y Helektron dío con la solución:

tenemos un antiguo blog y sus noticias tenían el formato:

http://www.hola.com/wordpress/2005/04/28/hola-mundo/

Resulta que nos hemos migrado y ahora tenemos todo el contenido bajo:

http://www.hola.com/

Con lo que las noticias tienen el siguiente formato:

http://www.hola.com/2005/04/28/hola-mundo/

Para solucionarlo, simplemente tenemos que crear un archivo llamado .htaccess, editarlo y escribir:

RedirectMatch 301 ^/wordpress(/.*)?$ http://www.hola.com$1

Con esto conseguiremos que TODAS las peticiones que se hagan bajo http://www.hola.com/wordpress/ se redireccionen a http://www.hola.com/.

OJO: Con esta norma se redireccionarán también todas las rutas de imágenes. Si por ejemplo tenemos:

http://www.hola.com/wordpress/img/hola.gif

Se redireccionará a:

http://www.hola.com/img/hola.gif

Luego subimos los posts que se habían escrito los últimos días, y por el camino se nos perdió algún comentario (sorry) .

Anunciamos el cambio de look, RSS y pusimos un aviso en la antigua dirección que ahora ya no está, puesto que no es necesario.

El caso es que a media mañana todo iba como la seda. En apenas 10 horas todo el proceso estaba completado, y al parecer no hemos perdido casi nada por el camino, chapeau!!

Ahora a seguir trabajando, y esperando que os guste el cambio. Cualquier duda, sugerencia, notificación de error, o lo que sea, nos lo podéis hacer llegar. Seguro que os podemos ayudar, Helektron es un «fenómeno» en esto, y a las pruebas me remito.